Cette page liste les outils qui permettent d’améliorer significativement la cybersécurité pour une individu ou un PME/TPE.

Outils essentiels

Les outils listés dans cette section sont facile a prendre en main et conviennent au plus grand nombre.

Navigateur internet

Mozilla Firefox est un très bon navigateur qui respecte votre vie privée. Il est disponible pour ordinateurs (Windows, MacOS et Linux) ainsi que pour mobiles (Android et iOS).

Brave fait également parti des navigateurs qui respectent la vie privée. Il est disponible pour ordinateurs (Windows, MacOS et Linux) ainsi que pour mobiles (Android et iOS).

GrapheneOS est un remplacement d’Android ou les Google Play Services n’ont pas de privileges.

Moteur de recherche

DuckDuckGo est une alternative aux moteurs traditionnels. Il est basé sur Bing Search mais ne collecte pas de données personnelles. Il est possible de se connecter anonymement en utilisant Tor (onion).

Startpage est un autre moteur qui respecte la vie privée, il est base sur Google Search. Il est possible de se connecter anonymement en utilisant Tor (onion).

Bloqueur de publicité pour navigateur

uBlock Origin est un très bon bloquer de publicité et fonctionne dans les principaux navigateurs.

Email et stockage cloud

Proton propose une offre gratuite très complète avec une boite email (1 Go), un drive (5 Go), un calendrier et un gestionnaire de mots de passe. L’entreprise est très respectueuse de la vie privée. Toutes les données sont encryptes de bout en bout. GPG est proposé par défaut. Ils sont basées en Suisse et il est possible de se connecter anonymement en utilisant Tor (onion).

Messagerie personnelle

Signal est une messagerie encrypté de bout en bout et qui conserve un minimum d’information sur ses utilisateurs.

Gestionnaire de mot de passe

Bitwarden est un excellent gestionnaire de mot de passe en ligne. Il est très complet et parmi les moins cher du marché. Il est possible d’avoir ses données hébergés en Europe en utilisant vault.bitwarden.eu plutôt que vault.bitwarden.com

KeePassXC est un gestionnaire de mot de passe hors ligne gratuit est très complet. Il fonctionne sous Windows, MacOS et Linux. Le format de fichier (.kdbx) est compatible avec KeePassDX (Android) et Strongbox (iOS).

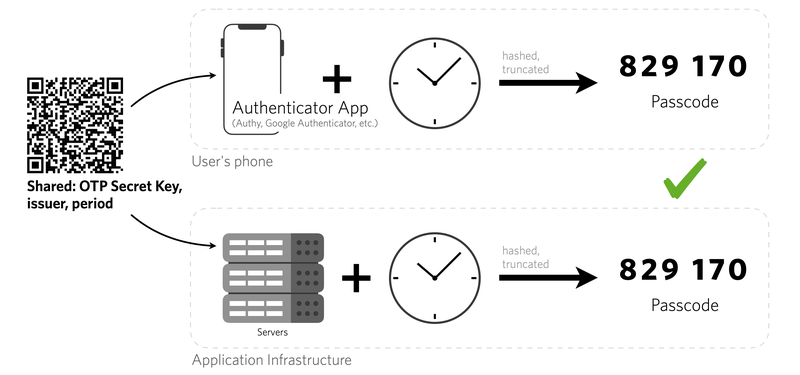

Authentification a double facteur

Aegis est une application pour Android. Elle gère très bien les TOTP. Gratuit, sans tracker, ni publicité.

Tofu est un très mon choix pour iOS.

Savoir si email est dans une fuite de donnée

Le service Have I Been Pwned permet de renseigner son email et de lister les fuites de données lié a cet email. Il peut également vous alerter si une nouvelle fuite de donnée est détectée.

Mozilla Monitor propose un service très similaire.

Alias mails et mails temporaires

SimpleLogin permet de créer des alias email et de vous inscrire sur un site sans utiliser votre email personnes. Il est possible de détruire les redirection plus tard en cas de besoin.

Pour les besoin d’un email très temporaire et détruit 5 minutes après, Temp-Mail.org fais très bien le boulot.

Outils avancés

Les outils listés ici sont plus compliqués a prendre en mais et sont destinés a des utilisateurs avertis.

VPN

Attention : un VPN ne garanti pas l’anonymat en ligne. En général, les VPNs sont utilisés pour accéder a un réseau d’entreprise. Vous n’avez probablement pas besoin d’un VPN personnel sauf si 1) vous souhaitez contourner la censure d’un état, 2) êtes un journaliste ou un activiste exposé, 3) vous voulez juste contourner les restrictions régionales pour accéder a des vidéos en ligne.

ProtonVPN propose une version gratuite. Vous aurez quand même besoin d’un compte Proton.

Mullvad VPN et IVPN sont deux services qui ne vous demandent ni votre nom, ni votre email lors que vous ouvez un compte. Pas d’utilisation gratuite par contre.

Pour un accès internet véritablement anonyme, utiliser Tor Project.

Analyse d’application mobile

εxodus scanne les application Android à la recherche de trackers et liste les permissions.

Filtrage DNS

NextDNS permet un filtrage DNS qui bloque les sites malveillant, les trackers ainsi que la publicité.

AdGuard Home est un produit qui permet également de bloquer site malveillant, trackers et publicité. On peut facilement l’héberger sur son réseau domestique pour l’appliquer aussi au objets connectés.

Système d’exploitation

Tails est un système d’exploitation live très sécurité et volontairement amnésique.

Qubes OS est un système d’exploitation ultra-compartimenté pour garantir la sécurité.

Sites en anglais

Pour aller plus loin:

https://www.privacyguides.org/fr/tools/

https://github.com/Lissy93/awesome-privacy

https://awesome-privacy.xyz/

https://www.privacytools.io/

https://privacytests.org/